کانتینر و داکر؛ انقلابی در مجازیسازی سبکوزن

کانتینرها در واقع نسخهای سبکتر و سریعتر از ماشینهای مجازی هستند که بهصورت ایزوله، اما با دسترسی کنترلشده به منابع سیستم اجرا میشوند.

از دههها قبل، نیاز به اجرای نرمافزارهای نوشتهشده برای یک سیستمعامل روی محیطی دیگر، باعث شد فناوریهای شبیهسازی و مجازیسازی گسترش یابند. اما کانتینرها این روند را متحول کردند.

داکر چیست؟

احتمالاً نام Docker را زیاد شنیدهاید؛ ابزاری قدرتمند که مفهوم کانتینر را به دنیای واقعی آورد.

داکر از امکانات سطح کرنل لینوکس استفاده میکند تا محیطهایی ایزوله، سبک و قابل مدیریت برای اجرای سرویسها ایجاد کند.

داکر شامل سه بخش اصلی است:

-

Docker Engine: سرویس اصلی برای اجرای کانتینرها

-

Docker CLI: ابزار خط فرمان برای مدیریت کانتینرها

-

Docker Hub / Registry: مخزن ابری برای ذخیره و اشتراکگذاری ایمیجها (Container Images)

اگر از پیچیدگیهای نصب میکروتیک روی ماشینهای مجازی خسته شدهاید، این مقاله دقیقاً برای شماست. نصب میکروتیک با Docker روی Ubuntu یک راهحل انقلابی است که زمان راهاندازی را از ۳۰ دقیقه به ۵ دقیقه کاهش میدهد.

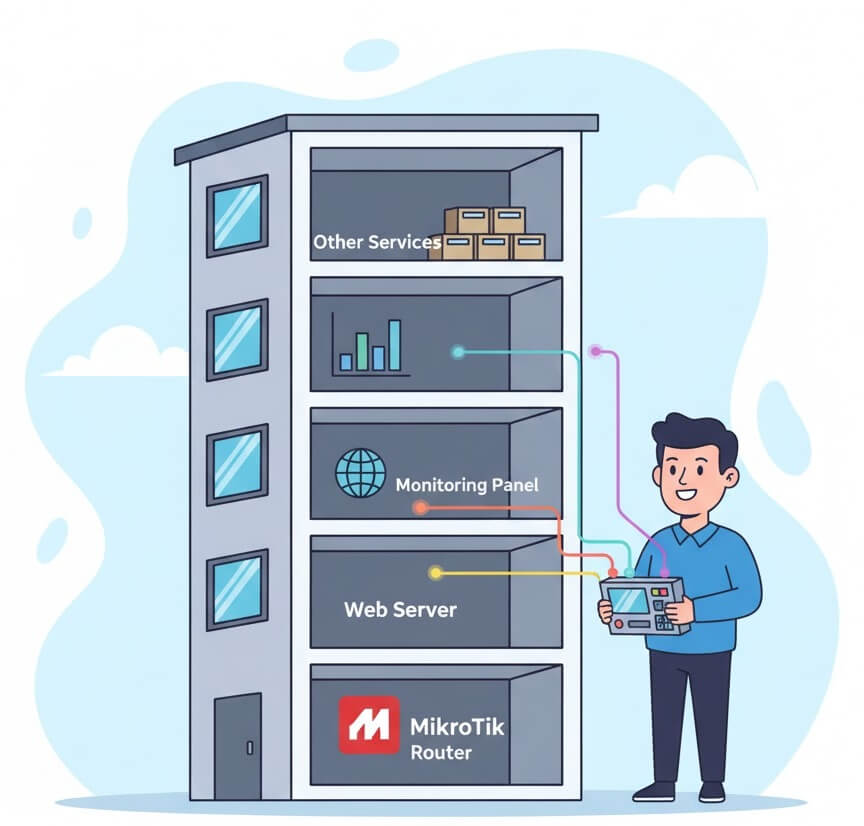

چرا نصب میکروتیک با Docker روی Ubuntu؟

چون داکر امکان اجرای سرویسهای مختلف به صورت ایزوله روی یک سرور را فراهم میکند. شما میتوانید روی یک سرور اوبونتو:

-

یک روتر میکروتیک برای مدیریت شبکه

-

یک وب سرور برای میزبانی سایت

-

یک پنل مدیریتی برای مانیتورینگ

-

و دهها سرویس دیگر را همزمان اجرا کنید.

مزایای کلیدی نصب میکروتیک با Docker روی Ubuntu:

- راهاندازی سریع برای تستهای فوری

- مدیریت متمرکز از یک پنل

- استفاده بهینه از سختافزار سرور

- بازیابی سریع در صورت بروز مشکل

این روش برای چه کسانی است؟

-

توسعهدهندگان نیازمند محیط تست ایزوله

-

مدیران شبکه خواهان زیرساخت قابل اطمینان

-

سازمانهای نیازمند چابکی در راهاندازی سرویس

آموزش تصویری نصب میکروتیک با Docker روی Ubuntu

📋 پیشنیازهای نصب میکروتیک با Docker روی Ubuntu

الزامات فنی

-

سرور اوبونتو با دسترسی root

-

اتصال SSH پایدار به سرور

-

حساب کاربری فعال در Docker Hub

-

حداقل ۲ گیگابایت RAM و ۱۰ گیگابایت فضای دیسک

🔍 بررسی سلامت سیستم

lsb_release -a-

- توضیح: نمایش مشخصات کامل توزیع لینوکس

free -h && df -h

-

- توضیح: بررسی حافظه و فضای دیسک در دسترس

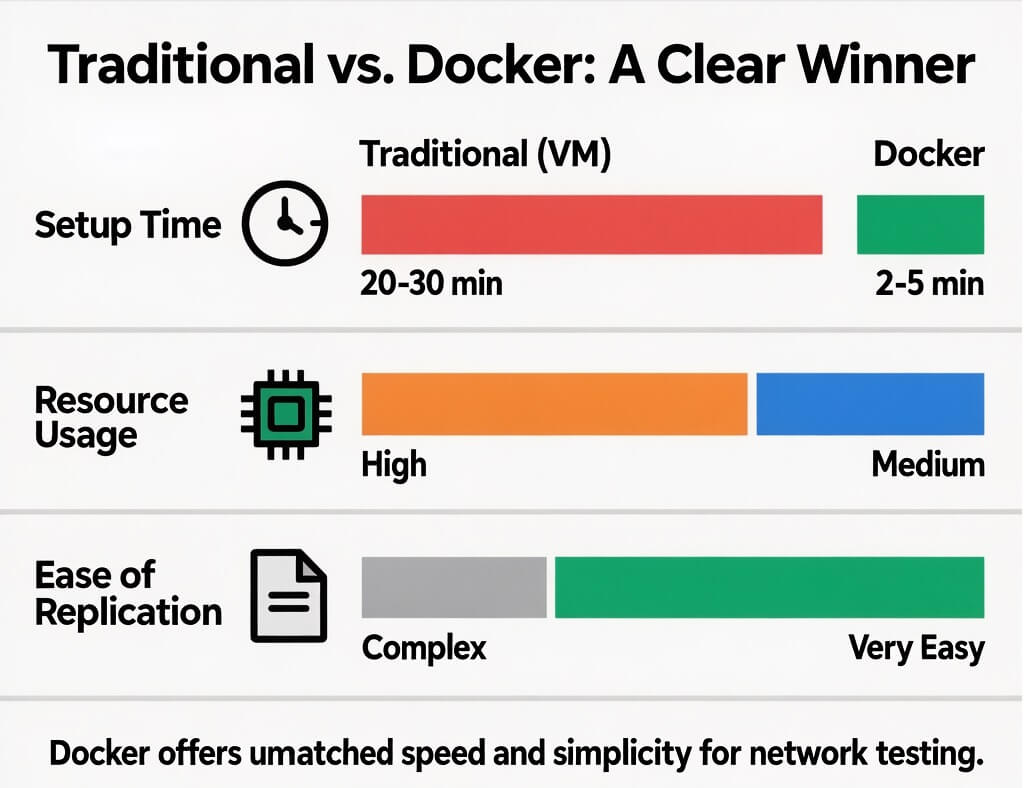

راهاندازی پیچیده و زمانبر میکروتیک روی ماشینهای مجازی (VM) و روش ساده، سریع و انقلابی با استفاده از Docker

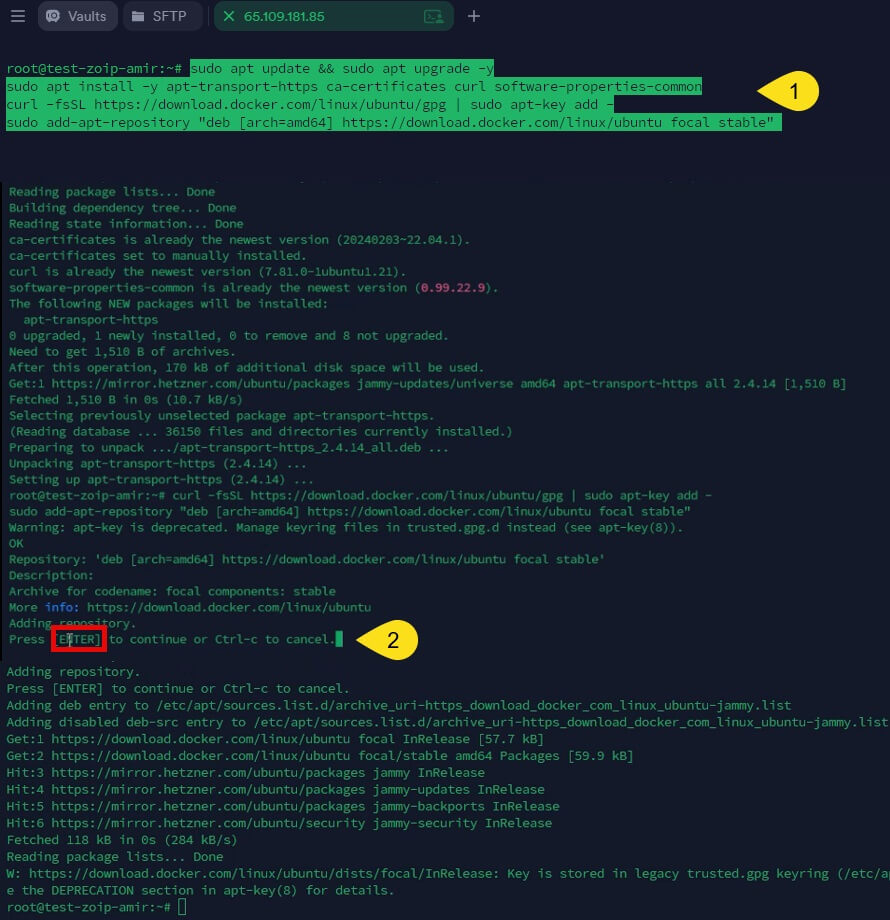

🛠️ مرحله اول: نصب و پیکربندی Docker

1.بهروزرسانی سیستم

sudo apt update && sudo apt upgrade -y2.نصب پیشنیازها

sudo apt install -y apt-transport-https ca-certificates curl software-properties-common3.افزودن مخزن Docker

curl -fsSL https://download.docker.com/linux/ubuntu/gpg | sudo apt-key add -

sudo add-apt-repository "deb [arch=amd64] https://download.docker.com/linux/ubuntu focal stable"4.نصب Docker

sudo apt update

sudo apt install -y docker-ce5.راهاندازی سرویس

sudo systemctl enable docker && sudo systemctl start docker- نکته کلیدی: افزودن کاربر به گروه docker برای دسترسی بدون sudo

sudo usermod -aG docker $USER🔐 مرحله دوم: احراز هویت در Docker Hub

- اجرای دستور docker login

- دریافت کد تأیید یکبارمصرف (مثال: FPQT-JRCS)

- باز کردن لینک فعالسازی در مرورگر

- وارد کردن کد در صفحه وب

- مشاهده پیام Login Succeeded در ترمینال

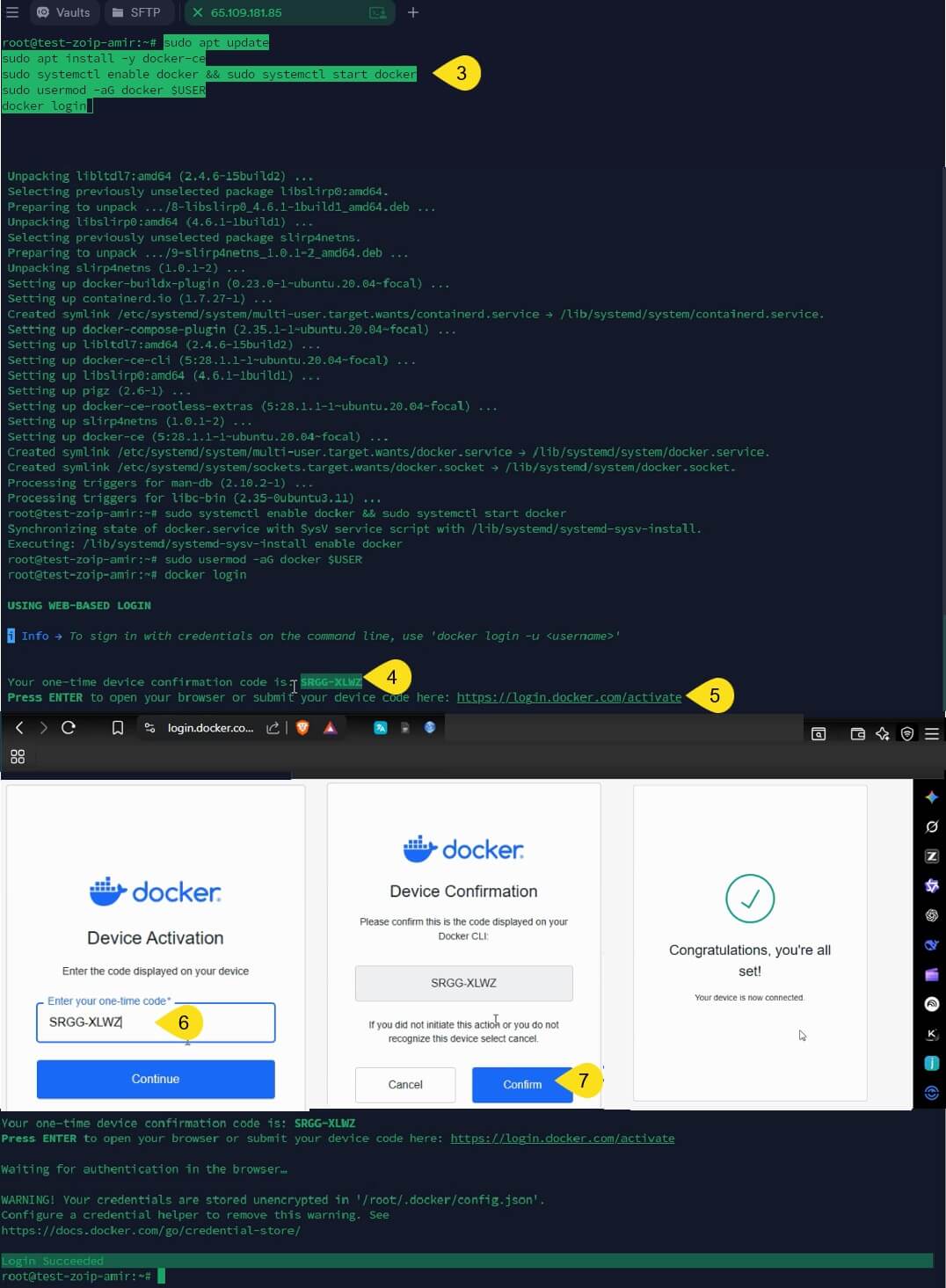

📦 مرحله سوم: دریافت ایمیج میکروتیک

1.دانلود ایمیج

docker pull mehdi682007/docker7.72.تأیید دانلود

docker images🚀 مرحله چهارم: راهاندازی کانتینر

دستور اصلی اجرا

🔍 تحلیل پارامترهای حیاتی

| پارامتر | توضیح فنی | اهمیت |

|---|---|---|

| –cap-add=NET_ADMIN | اعطای دسترسی مدیریت شبکه | ⭐⭐⭐⭐⭐ |

| –device=/dev/net/tun | دسترسی به دستگاه TUN برای VPN | ⭐⭐⭐⭐ |

| -p 8291:8291 | انتشار پورت WinBox | ⭐⭐⭐⭐⭐ |

| -d | اجرا در پسزمینه | ⭐⭐⭐ |

✅ مرحله پنجم: تأیید استقرار

1.بررسی وضعیت کانتینر

2.مشاهده لاگها

docker logs mikrotik-containerخروجی موفق: STATUS = Up و پورت 8291 در حالت LISTEN

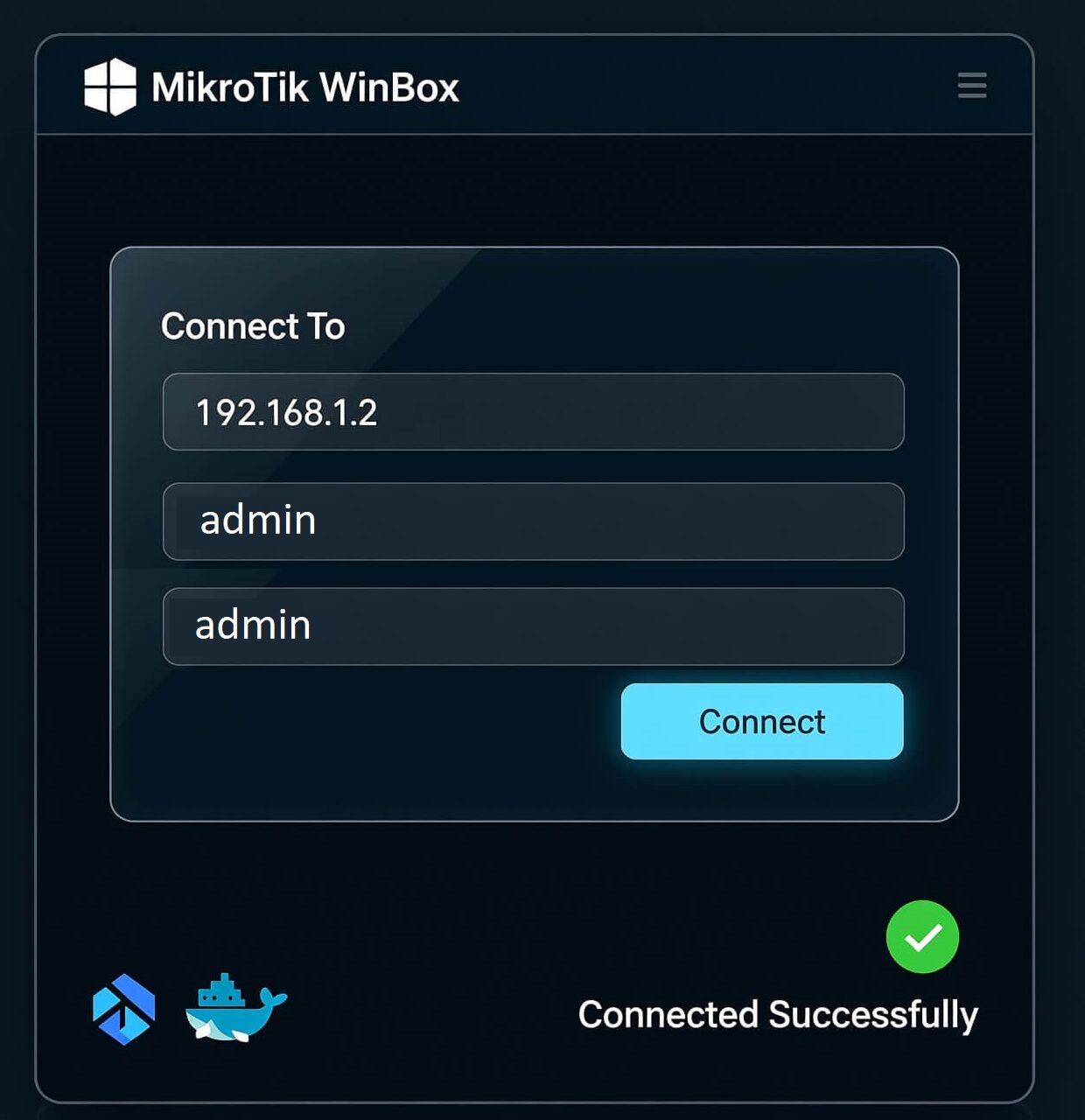

🔌 مرحله ششم: دسترسی به میکروتیک

1.روشهای اتصال

| روش | آدرس | مشخصات ورود |

|---|---|---|

| WinBox | IP:8291 | admin/admin |

| WebFig | http://IP:8291 | admin/admin |

| SSH | ssh admin@IP | admin/admin |

اتصال موفق به MikroTik RouterOS اجرا شده در داکر با استفاده از WinBox

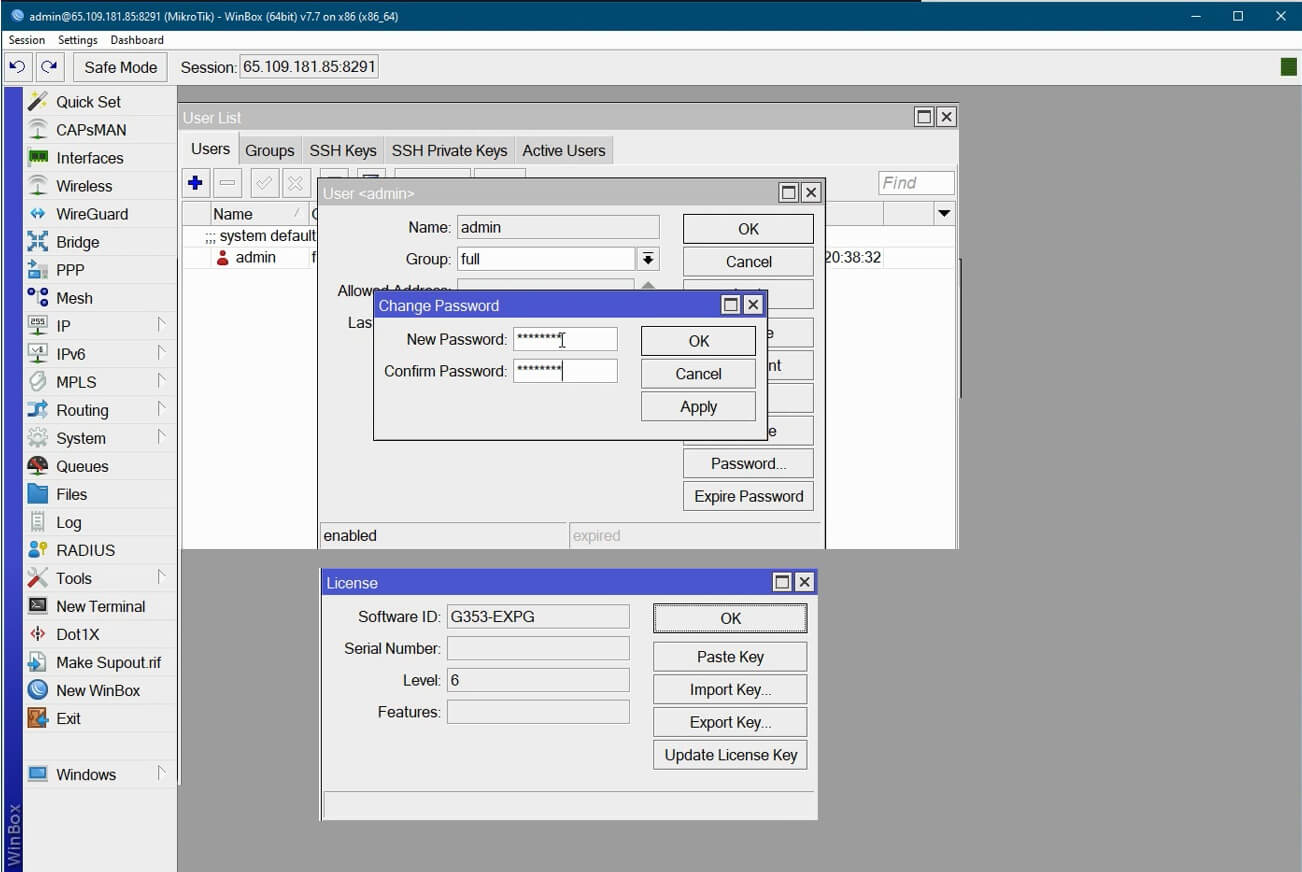

2.اقدامات فوری پس از ورود

-

تغییر رمز عبور:

/user set admin password="YourStrongPassword"بررسی لایسنس:

-

منوی System → License

-

تأیید Level 6

-

🛡️ مرحله هفتم: امنسازی پایه

1.غیرفعالسازی سرویسهای غیرضروری

/ip service disable telnet,ftp,www2.محدودسازی دسترسی

/ip service set winbox address=192.168.1.0/243.قوانین فایروال ابتدایی

🎯 دستورات حیاتی Docker

1.توقف و راهاندازی مجدد

docker stop mikrotik-container

docker start mikrotik-container

2.مشاهده مصرف منابع

docker stats mikrotik-container3.پشتیبانگیری از تنظیمات

docker exec mikrotik-container export4.مانیتورینگ Real-time

- مشاهده لاگهای زنده

docker logs -f mikrotik-container- بررسی عملکرد

docker stats mikrotik-container🚨 عیبیابی مشکلات متداول

❌ مشکل ۱: خطای دسترسی به Docker

- علائم: Permission denied هنگام اجرای دستورات docker

- راهحل: اطمینان از اضافه شدن کاربر به گروه docker

groups $USER- در صورت عدم نمایش docker، مجدداً وارد سرور شوید

❌ مشکل ۲: کانتینر اجرا نمیشود

- علائم: کانتینر بلافاصله متوقف میشود

- راهحل: بررسی لاگها

docker logs mikrotik-container- حذف و اجرای مجدد

docker rm -f mikrotik-container

- دستور اصلی:

docker run❌ مشکل ۳: عدم اتصال به WinBox

- علائم: پورت 8291 پاسخ نمیدهد

- راهحل: بررسی پورتها

netstat -tulpn | grep 8291- بررسی فایروال

sudo ufw status

sudo ufw allow 8291

- ریستارت کانتینر

docker restart mikrotik-container❌ مشکل ۴: خطای port already in use

- یافتن پروسس استفادهکننده از پورت

sudo lsof -i :8291- تغییر پورت در دستور run

-p 8292:8291نمونه واقعی: یک تیم توسعه نیاز داشت برای تست اپلیکیشن خود، یک روتر میکروتیک با قابلیتهای VPN و فایروال راهاندازی کند. زمان محدود بود و امکان استفاده از سختافزار فیزیکی وجود نداشت.

راهحل سنتی: نصب میکروتیک روی VM – حداقل ۳۰ دقیقه زمان

راهحل جدید: نصب میکروتیک با Docker – کمتر از ۵ دقیقه

نتایج:

-

کاهش ۸۵٪ زمان راهاندازی

-

قابلیت کپیگیری و تکرارپذیری آسان

-

مدیریت متمرکز با ابزارهای Docker

💫 مزایای کلیدی این روش

-

✅ استقرار فوقسریع (کمتر از ۵ دقیقه)

-

✅ لایسنس Level 6 بدون محدودیت کاربر

-

✅ ایزولهسازی کامل از سیستم میزبان

-

✅ مدیریت یکپارچه با ابزارهای DevOps

-

✅ مقیاسپذیری نامحدود

📊 جدول مقایسهای

| معیار | روش سنتی (VM) | روش Docker |

|---|---|---|

| زمان راهاندازی | ۲۰-۳۰ دقیقه | ۲-۵ دقیقه |

| مصرف منابع | بالا | متوسط |

| قابلیت تکرار | پیچیده | بسیار آسان |

| مدیریت | ابزارهای مجازیسازی | ابزارهای Docker |

| مناسب برای | Production | تست و توسعه |

نمودار مقایسهای بین روش سنتی نصب میکروتیک روی ماشین مجازی و روش مدرن Docker را از نظر زمان راهاندازی، مصرف منابع و قابلیت

❓ سوالات متداول (FAQ)

🤔 آیا این نصب میکروتیک با Docker روی Ubuntu برای محیط Production مناسب است؟

پاسخ: برای محیطهای تست و توسعه عالی است. برای Production بهتر است از راهحلهای اختصاصیتر استفاده شود.

🤔 چگونه پسورد پیشفرض را تغییر دهم؟

پاسخ: پس از اتصال با WinBox:

- به منوی System > Users بروید

- کاربر admin را انتخاب کنید

- در تب Password پسورد جدید تنظیم کنید

🤔 چگونه از تنظیمات پشتیبان بگیرم؟

پاسخ: اکسپورت تنظیمات از میکروتیک

🤔 آیا میتوان چند میکروتیک اجرا کرد؟

پاسخ: بله، با تغییر نام و پورتها:

سوال؟ آیا اجرای میکروتیک در Docker از نظر امنیتی قابل قبول است؟

تحلیل: اجرای میکروتیک در Docker با قابلیتهای NET_ADMIN سطح دسترسی بالایی به سیستم میدهد. این روش برای محیطهای ایزوله و تست مناسب است، اما برای محیطهای حساس باید موارد زیر در نظر گرفته شود:

-

استفاده از شبکههای جداگانه Docker

-

محدود کردن دسترسی به پورتها

-

مانیتورینگ مداوم ترافیک

-

بهروزرسانی منظم ایمیج

💡 خلاصهای از آنچه آموختیم

-

سرعت استقرار: راهاندازی میکروتیک از ۳۰ دقیقه به ۵ دقیقه کاهش یافت

-

مدیریت آسان: استفاده از ابزارهای استاندارد Docker برای مدیریت

-

انعطافپذیری: قابلیت اجرای چندین نمونه به صورت موازی

-

عیبیابی سریع: دسترسی به لاگها و قابلیت ریستارت آسان

-

پورتابیلیتی: قابلیت انتقال آسان بین سرورهای مختلف

قدرت Docker در اجرای چندین سرویس ایزوله (مانند روتر میکروتیک، وب سرور و پنل مانیتورینگ) روی یک سرور واحد

🎯 نتیجهگیری

نصب میکروتیک با Docker روی Ubuntu یک راهکار عملی و کارآمد برای محیطهای تست، توسعه و آزمایشگاههای شبکه است. این روش با حذف پیچیدگیهای مجازیسازی سنتی، امکان استقرار سریع و مدیریت آسان روترهای میکروتیک را فراهم میکند.

سرورهای مجازی ایران زویپ سرور:

- سرور مجازی ایران – دیتاسنتر پارسیان (NVMe)

- سرور مجازی ایران – نامحدود (NVMe)

- سرور مجازی ایران – دیتاسنتر امین (NVMe)

مشاهده پلنهای سرورهای مجازی خارج زویپ سرور:

- مشاهده پلنهای سرورهای (NVMe) OVH

- مشاهده پلنهای سرورهای هتزنر (NVMe)

- مشاهده پلنهای سرورهای کلوکراسینگ (NVMe)

🔍 منابع:

-

MikroTik Official Documentation

https://help.mikrotik.com/docs/ -

Docker Official Documentation

https://docs.docker.com/engine/security/ -

opswat.com security

https://www.opswat.com/solutions/software-supply-chain-security?gad_campaignid=22834125325 -

Ubuntu Server Guide

https://ubuntu.com/server/docs -

NIST Container Security Guidelines

https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-190.pdf