تصور کنید درِ خانه شما فقط یک قفل ساده دارد. هر دزدی با کمی تلاش میتواند آن را باز کند. حالا تصور کنید همان در، علاوه بر قفل کلیدی، یک قفل رمزی و یک اسکنر اثر انگشت هم داشته باشد. حتی اگر دزد کلید شما را بدزدد، باز هم نمیتواند وارد شود. این دقیقاً کاری است که احراز هویت چندعاملی (MFA) با حسابهای دیجیتال شما انجام میدهد.

در دنیایی که رمزهای عبور دیگر به تنهایی کافی نیستند، MFA نه یک انتخاب، بلکه یک ضرورت حیاتی برای حفاظت از دادههای شخصی و سازمانی است. در این مقاله، ما به عمق مفهوم MFA میرویم، انواع آن را بررسی میکنیم و نشان میدهیم چگونه میتوانید این دژ مستحکم را برای خود بسازید.

💡 چرا رمز عبور دیگر کافی نیست؟

در دهه گذشته، حملات سایبری پیچیدهتر شدهاند. هکرها با روشهایی مثل فیشینگ (Phishing) و حملات جستجوی فراگیر (Brute Force)، به راحتی میتوانند رمزهای عبور ساده را دور بزنند. آمارها نشان میدهد که بیش از ۸۰٪ نفوذهای امنیتی ناشی از رمزهای عبور ضعیف یا دزدیده شده است [۱].

MFA یا Multi-Factor Authentication، با اضافه کردن لایههای امنیتی بیشتر، این معادله را تغییر میدهد. این فناوری تضمین میکند که شخصی که قصد ورود به حساب را دارد، واقعاً خود شما هستید، نه کسی که فقط رمزتان را میداند.

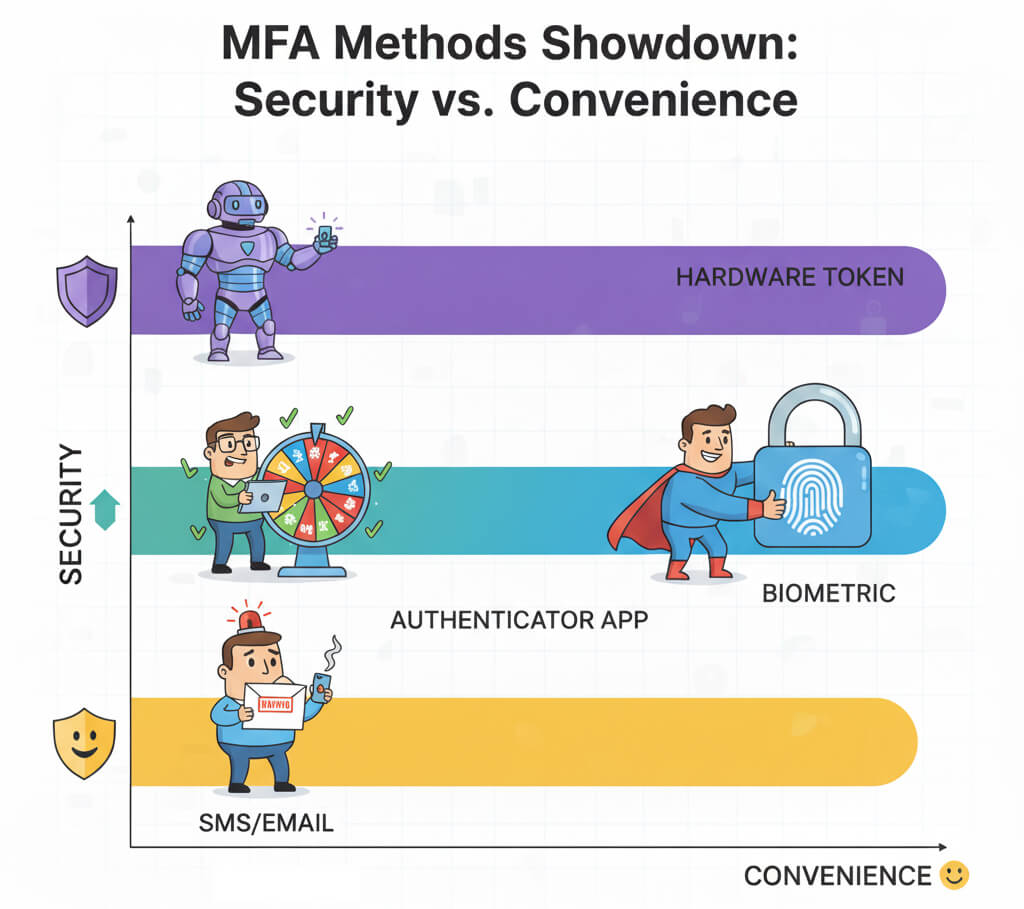

نمایش روشهای مختلف MFA را از نظر امنیت و راحتی استفاده؛ از ایمیل/پیامک تا توکنهای سختافزاری

🔑 مفهوم و آناتومی MFA: سه ستون امنیت

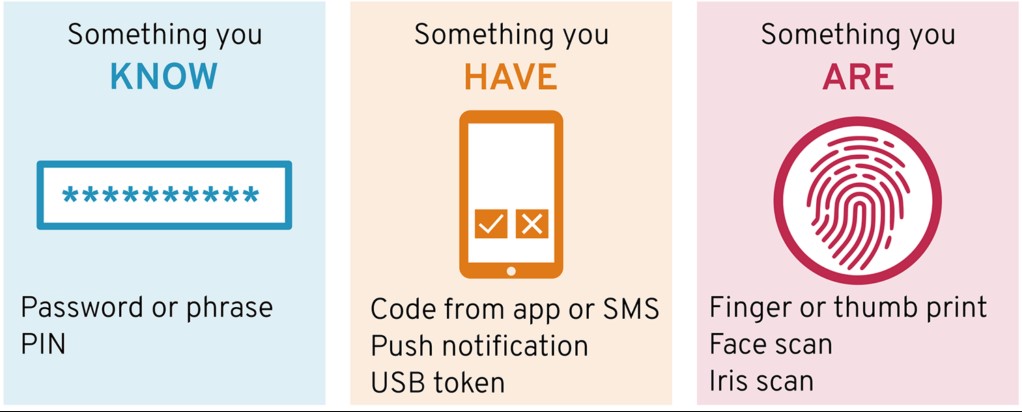

احراز هویت چندعاملی بر پایه سه اصل بنیادی بنا شده است. برای ورود موفق، کاربر باید حداقل دو مورد از این سه عامل را ارائه دهد:

🧠 ۱. عامل اول: چیزی که میدانید (Knowledge Factor)

این رایجترین و پایهایترین لایه است.

- مثالها: رمز عبور (Password)، پین کد (PIN)، پاسخ به سوالات امنیتی.

- نقطه ضعف: به راحتی قابل حدس زدن، دزدیده شدن یا فراموش شدن است.

📱 ۲. عامل دوم: چیزی که دارید (Possession Factor)

این عامل تضمین میکند که شما یک شیء فیزیکی خاص را در اختیار دارید.

- مثالها: تلفن همراه (برای دریافت SMS)، اپلیکیشنهای تولید کد (مثل Google Authenticator)، توکنهای سختافزاری (مثل YubiKey)، کارتهای هوشمند.

- قدرت: حتی اگر هکر رمز شما را بداند، نمیتواند گوشی شما را از راه دور بدزدد.

👤 ۳. عامل سوم: چیزی که هستید (Inherence Factor)

این پیشرفتهترین و امنترین لایه است که به ویژگیهای بیولوژیکی شما متکی است.

- مثالها: اثر انگشت (Fingerprint)، اسکن چهره (Face ID)، اسکن عنبیه چشم، تشخیص صدا.

- مزیت: غیرقابل جعل و همیشه همراه شماست.

🛡️ اهمیت حیاتی MFA برای کسبوکارها

پیادهسازی MFA فقط برای کاربران عادی نیست؛ برای سازمانها یک ضرورت استراتژیک است.

🔒 ۱. افزایش امنیت و کاهش خطرات نفوذ

با فعالسازی MFA، شما عملاً ۹۹.۹٪ از حملات خودکار به حسابهای کاربری را خنثی میکنید [۲]. هکرها معمولاً به دنبال اهداف آسان هستند و وقتی با سد MFA مواجه میشوند، به سراغ قربانی بعدی میروند.

✅ ۲. مطابقت با استانداردها (Compliance)

بسیاری از قوانین بینالمللی مانند GDPR (حفاظت از دادههای اروپا) و PCI DSS (امنیت پرداختهای کارتی)، استفاده از MFA را برای دسترسی به دادههای حساس اجباری کردهاند. عدم رعایت این موارد میتواند جریمههای سنگینی به همراه داشته باشد.

🛠️ انواع روشهای پیادهسازی MFA: کدام بهتر است؟

همه روشهای MFA برابر نیستند. بیایید آنها را مقایسه کنیم:

| روش MFA | امنیت | راحتی استفاده | هزینه | توضیحات |

| SMS / ایمیل | متوسط | بسیار بالا | پایین | آسیبپذیر در برابر حملات SIM Swapping [۳]. |

| اپلیکیشن (Authenticator) | بالا | بالا | رایگان | کدهای موقت (TOTP) تولید میکند. امنتر از SMS. |

| بیومتریک | بسیار بالا | بسیار بالا | متوسط/بالا | نیاز به سختافزار خاص (اسکنر اثر انگشت) دارد. |

| توکن سختافزاری | عالی | متوسط | بالا | غیرقابل هک از راه دور. مناسب برای مدیران ارشد. |

⚠️ چالشها و راهکارهای پیادهسازی

هیچ سیستم امنیتی بدون چالش نیست.

🔻 ۱. پیچیدگی و مقاومت کاربران

بسیاری از کاربران از اینکه هر بار برای ورود باید گوشی خود را بردارند و کدی وارد کنند، ناراضی هستند.

- راهکار: استفاده از Adaptive MFA. در این روش، سیستم فقط زمانی درخواست عامل دوم میکند که رفتار کاربر مشکوک باشد (مثلاً ورود از یک کشور جدید یا دستگاه ناشناس).

💰 ۲. هزینههای پیادهسازی

خرید توکنهای سختافزاری برای همه کارمندان یک شرکت بزرگ میتواند گران تمام شود.

- راهکار: استفاده از اپلیکیشنهای رایگان موبایل (مانند Microsoft Authenticator) برای اکثر کاربران و محدود کردن توکنهای سختافزاری به مدیران با دسترسیهای حساس.

❌ ۳. مشکل عدم دسترسی (Lockout)

اگر کاربر گوشی خود را گم کند، ممکن است نتواند وارد حسابش شود.

- راهکار: همیشه کدهای پشتیبان (Backup Codes) را در مکانی امن ذخیره کنید و روشهای جایگزین (مانند ایمیل پشتیبان) را فعال نمایید.

MFA مانند یک سپر قدرتمند جلوی حملات سایبری رایج مانند فیشینگ، حملات بروت فورس و دزدیدن اطلاعات را میگیرد

پرسشهای متداول (FAQ)

🧐 آیا MFA کاملاً غیرقابل هک است؟

🔹 هیچ چیز ۱۰۰٪ امن نیست. روشهای پیشرفتهای مانند “Phishing Proxy” وجود دارند که میتوانند کدهای MFA را نیز بدزدند. اما MFA کار هکر را بسیار بسیار سختتر میکند.

🚀 بهترین اپلیکیشن برای MFA چیست؟

🔹 گزینههای محبوبی مانند Google Authenticator، Microsoft Authenticator و Authy وجود دارند. Authy به دلیل قابلیت بکاپگیری ابری (در صورت گم شدن گوشی) محبوبیت زیادی دارد.

⚠️ اگر گوشیام را گم کردم چه کنم؟

🔹 فوراً با استفاده از کدهای پشتیبان وارد حساب خود شوید و MFA را غیرفعال کنید. سپس آن را روی دستگاه جدید خود مجدداً فعال نمایید.

❓سوال: شما شخصاً کدام روش MFA را ترجیح میدهید: راحتی بیومتریک (اثر انگشت) یا امنیت محض توکنهای سختافزاری؟ دلیل انتخاب خود را برای ما بنویسید.

✅ نتیجهگیری: قفل نهایی امنیت دیجیتال

احراز هویت چندعاملی (MFA) دیگر یک ویژگی لوکس نیست؛ بلکه استاندارد طلایی امنیت در عصر دیجیتال است. با ترکیب “آنچه میدانید”، “آنچه دارید” و “آنچه هستید”، شما یک دژ نفوذناپذیر در اطراف دادههای ارزشمند خود میسازید. اگرچه پیادهسازی آن ممکن است کمی چالشبرانگیز باشد، اما آرامش خاطری که به همراه میآورد، ارزش هر تلاشی را دارد.

امنیت سرورهای شما، امنیت کسبوکار شماست. اجازه ندهید یک رمز عبور ضعیف، تمام زحمات شما را بر باد دهد.

برای تجربه سرورهای امن با قابلیت پیادهسازی آسان MFA و حفاظت پیشرفته، همین حالا به خانواده بزرگ Zoip Server بپیوندید.

سرورهای مجازی ایران زویپ سرور:

- سرور مجازی ایران – دیتاسنتر پارسیان (NVMe)

- سرور مجازی ایران – نامحدود (NVMe)

- سرور مجازی ایران – دیتاسنتر امین (NVMe)

مشاهده پلنهای سرورهای مجازی خارج زویپ سرور:

- مشاهده پلنهای سرورهای (NVMe) OVH

- مشاهده پلنهای سرورهای هتزنر (NVMe)

- مشاهده پلنهای سرورهای کلوکراسینگ (NVMe)

🔍 اعتبارسنجی و منابع (References) – استاندارد IBM

[۱] Verizon, 2023 Data Breach Investigations Report.

Available at: https://www.verizon.com/business/resources/reports/dbir/

[۲] Microsoft Security, One simple action you can take to prevent 99.9 percent of attacks on your accounts.

Available at: https://www.microsoft.com/en-gb/security/security-insider/practical-cyber-defense.

[۳] NIST, Digital Identity Guidelines (Authentication and Lifecycle Management).

Available at: https://pages.nist.gov/800-63-3/sp800-63b.html

[۴] IBM Security, New research: MFA blocks 99.9 % of automated attacks.

Available at: https://www.ibm.com/security/blog/multi-factor-authentication-blocks-99-percent-attacks.